Quant le seul outil dont vous disposez est un marteau,vous avez toujours tendance à voir vos problèmes sous forme de clous

François Pellegrini, professeur et informaticien – 02.11.2016

La biométrie des honnêtes gens

La publication du décret du 28 octobre 2016 relatif au fichier des Titres Électroniques Sécurisés [1] a fait naître de grandes inquiétudes quant à la création d’un fichier centralisé d’État contenant les données biométriques de près de 60 millions de nos concitoyens. Pour en saisir les enjeux et les risques, il est important de comprendre les principes architecturaux et fonctionnels du traitement de données personnelles dont il est question.

Les usages de la biométrie

La biométrie a deux usages principaux : l’authentification et l’identification.

L’authentification vise à déterminer si une personne est bien celle qu’elle prétend être. Pour cela, on compare les données biométriques de la personne avec celles qui ont été préalablement collectées de façon contrôlée auprès de la personne ayant cette identité. Si les données correspondent, la personne est bien celle ayant cette identité ; sinon (aux faux négatifs près), c’est une autre personne, ayant une autre identité (sans que l’on puisse connaître laquelle).

L’identification, pour sa part, vise à retrouver l’identité associée à une trace biométrique que l’on possède, qu’elle ait été collectée sur une scène de crime ou qu’elle ait été prélevée sur un cadavre inconnu ou une personne amnésique. On va alors comparer ladite trace avec l’ensemble des données biométriques contenues dans une base de référence, dans l’espoir de trouver une correspondance. Si une telle correspondance est trouvée, l’identité de la personne ayant laissé la trace est révélée ; sinon, c’est que ladite personne n’est pas présente dans le fichier.

En matière de biométrie, les données génétiques sont très particulières, car elles ne renseignent pas seulement sur une personne donnée, mais sur toute sa lignée.

- Il est alors possible de chercher non seulement si une empreinte génétique correspond à une identité présente dans une base, mais aussi si l’empreinte correspond à un ascendant, descendant ou collatéral de l’une des personnes présentes dans la base.

Cela pose un risque accru de détournement de finalité des fichiers d’empreintes génétiques.

- C’est ainsi qu’aux États-Unis, alors qu’une empreinte génétique de scène de crime ne correspondait à aucun des délinquants présents dans le fichier criminel, un juge a fait rechercher si la trace n’était pas liée par parentèle à l’un des délinquants, ce qui a permis l’arrestation du frère d’une personne déjà fichée [2].

- Dans ce cas, la finalité du fichier a bien été détournée : il ne s’est pas agi d’attester d’une récidive, mais d’utiliser ce fichier comme tout autre fichier d’« honnêtes gens » dont les données biométriques étaient disponibles [3]

En France, cette pratique a été mise en œuvre occasionnellement et de façon illégale au sein du Fichier national automatisé des empreintes génétiques (FNAEG), pour la première fois suite à l’émotion populaire liée à l’affaire Élodie Kulik en 2002, et a fini par être légalisée par l’article 80 de la loi n° 2016-731 du 3 juin 2016 [4].

- Cette pratique est extrêmement contestable, car elle revient à créer, de façon indirecte, un fichier génétique des « honnêtes gens ». Il suffit pour cela qu’une fraction suffisante de la population ait été fichée (en étendant progressivement les conditions d’insertion à des actes tels que le fauchage d’OGM), pour que tout citoyen puisse un jour être retrouvé à partir des empreintes de sa parentèle.

Les dispositions autorisant cette pratique devraient donc être abrogées, et l’insertion dans le FNAEG devrait être restreinte aux crimes les plus graves et pour lesquels le risque de récidive est grand.

Les finalités du fichier TES

Le fichier TES a été présenté par le ministère de l’intérieur comme le successeur, par nature plus moderne, de deux fichiers administratifs existants : le fichier servant à la gestion des passeports biométriques (appelé TES aussi) et le fichier servant à la gestion des cartes d’identité (appelé FNG).

Les finalités principales d’un tel fichier, outre la mutualisation des moyens entre les deux dispositifs précédents, sont doubles : la gestion des titres et la lutte contre la fraude documentaire.

Dès le moment où un titre est délivré à une personne donnée, il est naturel de garder trace de l’émission du titre et de l’identité de la personne concernée,afin que celle-ci ne puisse pas demander plusieurs titres l’un après l’autre, qu’elle fournirait à d’autres personnes.

Lorsqu’une personne se présente en préfecture, par exemple pour faire renouveler son titre d’identité périmé, il est important de savoir si ladite personne est bien le titulaire de l’ancien titre ou bien un usurpateur.

- Ce pourrait par exemple être une personne qui, profitant d’une vague ressemblance avec le visage du titulaire (surtout lorsqu’on procède au renouvellement d’une carte ayant appartenu à un jeune adolescent dont le visage a changé), souhaiterait faire établir un nouveau titre avec sa propre photo.

L’authentification des demandeurs fait donc partie des moyens de lutte contre la fraude documentaire, mais n’en est qu’un sous-ensemble.

- Par exemple, l’insertion de dispositifs signés de façon cryptographique, tels qu’une puce électronique, au sein des documents, contribue grandement à la lutte contre la fraude, en rendant lesdits documents bien plus difficiles à contrefaire. Il faudrait alors que les faussaires cassent le chiffrement de la signature pour pouvoir encoder sur une puce vierge les données d’identité qu’ils souhaitent.

L’authentification biométrique à la main des usagers

L’authentification biométrique ne nécessite aucunement le recours à une base centrale.

- Il suffit, pour la réaliser, que la personne ait en sa possession un document certifié par l’autorité émettrice, contenant ses gabarits biométriques sous une forme infalsifiable. C’est le cas par exemple lorsque les gabarits biométriques sont cryptographiquement signés (voire possiblement aussi chiffrés) par l’autorité émettrice.

Pour s’authentifier,la personne présente simultanément au dispositif de contrôle le titre sécurisé et la partie de son corps dont le ou les gabarits ont été extraits (pulpe des doigts, iris de l’œil, réseau veineux ou forme de la main, etc.). Le dispositif, sans avoir besoin d’aucune connexion avec une base centrale, peut alors lire (et éventuellement déchiffrer) le gabarit depuis le support, capter l’empreinte biométrique de la personne sur le lecteur adapté, et effectuer la comparaison entre les deux.

Ce mécanisme est précisément celui mis en œuvre par le système Parafe de contrôle aux frontières automatisé.

- Lors de la création du passeport biométrique, les gabarits des empreintes digitales du demandeur sont chiffrées avec la clé privée du service des passeports, puis chargées sur la puce implantée dans le passeport. Les lecteurs biométriques, eux, possèdent la clé publique correspondante, qui permet d’attester que les données biométriques de la puce ont bien été introduites par l’autorité légitime. Ainsi, si une correspondance est établie entre le gabarit du passeport et l’empreinte, c’est que le porteur du passeport est bien son titulaire légitime (aux faux négatifs et faux positifs près).

En s’appuyant sur ce principe, de nombreux acteurs gouvernementaux et commerciaux ont mis en place des infrastructures d’authentification sans base biométrique centrale. Le gabarit biométrique est stocké sous forme chiffrée dans un support amovible, dont le sort reste à la main de la personne. Libre à elle de le détruire si elle le souhaite.

Le risque de la centralisation et le poids de l’histoire

Si la finalité de gestion des titres impose que les informations relatives à l’identité administrative des personnes (nom, prénoms, adresse, etc.) soient conservées dans une base de référence, centralisée, il découle de l’exemple précédent que les données biométriques des personnes (dans le cas de TES : empreintes digitales, photo du visage, couleur des yeux, taille) n’ont aucunement besoin d’y figurer.

On pourrait objecter que, lorsqu’une personne perd son titre d’identité, il n’y a plus moyen de l’authentifier pour être sûr que c’est bien à elle que l’on donne le bon titre, ce qui justifierait de conserver ses informations biométriques en base centrale.

- Ceci peut être facilement résolu, en remettant à la personne, lors de la délivrance de son titre, une copie signée et chiffrée des informations biométriques qui la concernent, sur un support amovible tel qu’une clé USB qu’elle apporterait, ou qu’on lui enverrait par courriel à son adresse.

- Ce certificat de délivrance, que les personnes pourraient stocker de façon sécurisée sur leur cloud préféré, en autant d’exemplaires qu’elles le souhaitent, ne serait pas un titre d’identité, mais permettrait de le redemander facilement. Il suffirait de se rendre en préfecture, en ayant préalablement envoyé ledit certificat au service correspondant. Sur place, le certificat serait déchiffré par le préposé avec la clé publique idoine (et le mot de passe éventuel de la personne), et l’identité du demandeur serait comparée avec le gabarit contenu dans le certificat. Sur la base de cette authentification, la personne pourrait se voir délivrer un nouveau titre, l’ancien étant alors indiqué comme perdu ou volé dans la base administrative centrale. Ainsi, au final, la seule communication éventuelle entre un équipement d’authentification et la base centrale aurait pour but de vérifier que le titre présenté n’a pas été révoqué.

Faire figurer les données biométriques des personnes dans la base centrale est donc techniquement inutile vis-à-vis de la finalité d’authentification, et rend possible un détournement majeur de finalité.

Or, c’est bien la menace que constitue, pour les libertés publiques, une base centrale d’identification biométrique de tous les Français, qui avait conduit le Conseil constitutionnel à censurer en 2012 un précédent projet de modernisation du FNG [5].

En premier lieu, alors que le ministère de l’intérieur prétend que seule l’authentification est mise en œuvre au sein du futur traitement TES,

- il mentionne par ailleurs que les services de renseignement pourront avoir accès à la base, et que celle-ci pourrait également faire l’objet de réquisitions judiciaires.

Comme on l’a vu avec l’exemple du détournement de finalité de la base d’empreintes génétiques, rien ne dit que, sous le coup de l’émotion liée à une affaire particulièrement grave, l’identification ne soit pas ajoutée, par un autre décret, aux finalités du dispositif.

-

C’est ce qui s’est déjà produit pour les fichiers biométriques des demandeurs d’asile [6] et de visas [7], ici encore pourtant tous « honnêtes gens » présumés innocents. Parce que ces fichiers existaient, la finalité d’identification leur a été ajoutée après coup. Pourquoi n’en serait-il pas de même avec le fichier TES ?

En second lieu, il convient, face à ces enjeux, de se placer dans le temps long.

-

Nul ne sait quel changement de régime pourrait advenir d’ici trente ans. Alors, de quel outil magnifique disposerait un régime totalitaire pour rafler les personnes qui lui déplaisent !

-

Il suffirait d’un simple ordiphone aux hommes en ciré noir, pour prendre en photo les personnes circulant sur la voie publique, ou leur faire apposer leur doigt sur le lecteur, et savoir dans la seconde si la personne appartient à la liste noire ou pas.

-

De même pour identifier, par leurs empreintes, toutes les personnes ayant été présentes dans une salle supposée être un lieu de réunions subversives. Sincèrement, vous voulez vraiment prendre ce risque ?

If it’s broken, fix it

Comme on l’a vu, il est parfaitement possible de mettre en œuvre les finalités attendues du système TES sans recourir au stockage des informations biométriques des personnes en base centralisée.

Le décret relatif au fichier TES doit donc être abrogé et, a minima, remplacé par un nouveau décret reflétant la mise en œuvre d’une architecture plus respectueuse des libertés individuelles. Qui plus est, la mise à niveau de l’ancienne base TES devrait conduire à la suppression de toutes les données biométriques qu’elle contient de façon centralisée, puisqu’elles ne sont pas nécessaires aux finalités annoncées.

Bien évidemment, le recours au Parlement pour un texte d’une telle portée semble plus qu’indiqué, comme l’a relevé la CNIL dans son avis sur ce traitement [8].

Du bon usage de la biométrie dans les fichiers régaliens

Hormis les usages autorisés dans le cadre des missions de police (fichiers des empreintes digitales et génétiques des délinquants majeurs, identification temporaire des demandeurs d’asile sans papiers, etc.), les données biométriques des personnes ne doivent pas être conservées en base centralisée, mais au sein de supports individuels à leur main.

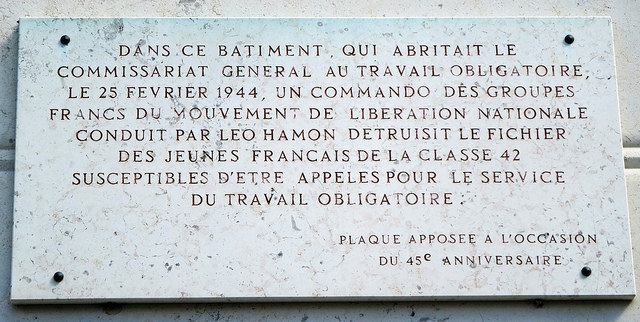

Pour l’anecdote, la CNIL a récemment quitté ses anciens locaux pour emménager au 3, place de Fontenoy, dans le 7ème arrondissement. L’imposant bâtiment qui lui sert maintenant de demeure arbore, à gauche de l’entrée, une plaque commémorative sur laquelle est écrit ceci :

Dans ce bâtiment, qui abritait le Commissariat général au travail obligatoire, le 25 février 1944, un commando des groupes francs du Mouvement de libération nationale conduit par Léo Hamon détruisit le fichier des jeunes Français de la classe 42 susceptibles d’être appelés pour le service du travail obligatoire.

Nos aînés ont dû lutter, à une époque terrible, pour amoindrir la menace d’un fichier centralisé. Puisse leur souvenir nous servir d’inspiration.

Références

[1] https://www.legifrance.gouv.fr/affichTexte.do?cidTexte=JORFTEXT000033318345

[2] http://www.latimes.com/local/lanow/la-me-familial-dna-20161023-snap-story.html

[3] https://www.wired.com/2015/10/familial-dna-evidence-turns-innocent-people-into-crime-suspects/

[4] https://www.legifrance.gouv.fr/affichTexte.do?cidTexte=JORFTEXT000032627231

[8] https://www.legifrance.gouv.fr/affichTexte.do?cidTexte=JORFTEXT000033318979